Ключові висновки

- Системи викривання порушень не працюють не через відсутність політик — їх підводить поганий дизайн, відсутність довіри та реальних наслідків

- Ефективні системи виходять за межі формального комплаєнсу — вони поєднують юридичні вимоги (Директива ЄС) з операційними підходами, такими як ISO 37002

- Довіра — основа повідомлень: анонімність, захист від переслідування та прозора комунікація безпосередньо впливають на використання каналів для заявників

- Структурований життєвий цикл кейсу забезпечує послідовність, підзвітність і можливість обґрунтувати результати розслідувань

- У масштабі система потребує чіткої відповідальності, SLA, кросфункціональних процесів і кейс-менеджмент платформи

- Використання залежить від видимості та довіри — співробітники мають вірити, що повідомлення призводять до реальних результатів

- Самих метрик недостатньо — ефективність з’являється через правильну інтерпретацію даних і регулярну самооцінку

- Системи викривання створюють вимірювану бізнес-цінність: раннє виявлення ризиків, зменшення втрат і сильніше управління

- Вибір між внутрішнім і аутсорсинговим рішенням напряму впливає на довіру, масштабованість і швидкість впровадження

- Організації, які сприймають викривання як систему, а не просто канал, будують стійку та ефективну функцію комплаєнсу

Системи повідомлень про порушення (Whistleblowing system) більше не є опціональними — але на практиці багато таких систем не працюють.

Організації впроваджують канали, політики і процедури, але стикаються з низькою кількістю повідомлень, відсутністю довіри та непослідовною обробкою кейсів. Проблема не у відповідності вимогам, а в тому, як ці системи спроєктовані та працюють.

У цьому гайді розглянуто, як побудувати систему повідомлень про порушення, яка реально працює — від юридичних вимог і дизайну системи до управління кейсами, залучення користувачів і вимірюваного бізнес-ефекту.

Зміст:

- Вимоги до внутрішніх систем повідомлень про порушення

- Чому більшість систем повідомлень про порушення не працюють

- Як правильно спроєктувати систему повідомлень

- Канали повідомлень: як зробити їх ефективними

- Захист викривачів

- Життєвий цикл кейсу

- Управління кейсами, SLA та кросфункціональні процеси

- Як стимулювати повідомлення без створення спаму

- KPI, ефективність і оцінка системи

- ROI, зменшення ризиків і план впровадження

- Висновок

- FAQ

Вимоги та стандарти для внутрішніх систем повідомлень

Створення ефективної системи повідомлень — це значно більше, ніж просто виконання регуляторних вимог. Йдеться про побудову системи, якій люди справді довіряють і якою готові користуватися.

Сьогодні організації працюють у складному середовищі, де перетинаються юридичні вимоги, операційна ефективність і корпоративна культура. Поєднуючи вимоги Директиви ЄС про захист викривачів із практичними рекомендаціями ISO 37002, компанії можуть перейти від формального комплаєнсу до створення систем, які є безпечними, прозорими та реально працюють для виявлення і вирішення порушень.

Директива ЄС про захист викривачів: базові вимоги до внутрішніх каналів

Директива ЄС задає чіткий базовий стандарт того, як внутрішні системи повідомлень мають працювати на практиці.

Для організацій із понад 50 співробітниками це зазвичай означає одне: потрібні канали, які люди можуть легко знайти і реально використовувати. Не формальна скринька десь у системі, а зрозумілий, видимий і простий спосіб повідомити про проблему.

Люди мають почуватися в безпеці, використовуючи ці канали. Це включає можливість анонімного повідомлення та чітке розуміння, що за звернення не буде негативних наслідків.

Не менш важливий фактор — час. Якщо людина подала повідомлення і не отримала відповіді, довіра швидко зникає. Саме тому компанії мають оперативно підтверджувати отримання повідомлення та надавати зворотний зв’язок у розумні строки — зазвичай до трьох місяців.

Ще один ключовий принцип — незалежність. Система не повинна контролюватися тими, хто може бути залучений до проблеми. А якщо внутрішнє розслідування не працює, у заявника має бути можливість передати справу зовнішнім органам.

Строки реагування: підтвердження та зворотний зв’язок

Директива визначає не лише те, які канали мають існувати, а й те, як швидко компанії мають реагувати.

На практиці все починається з простого, але важливого кроку — підтвердження отримання повідомлення. Зазвичай це має відбутися протягом 7 днів. Це сигналізує, що звернення не загубилося і ним уже займаються.

Далі — зворотний зв’язок. Організації мають надати відповідь у розумні строки (зазвичай до трьох місяців), пояснивши, що вже зроблено або що буде далі.

Ці строки важливіші, ніж здається. Коли відповіді затримуються або незрозумілі, довіра до системи дуже швидко падає. Регулярна і своєчасна комунікація показує, що повідомлення сприймаються серйозно і обробляються належним чином.

ISO 37002: як перетворити вимоги на працюючу систему

ISO 37002 допомагає перетворити юридичні вимоги на систему, яка реально працює в щоденній діяльності.

Замість того, щоб зосереджуватися лише на формальному комплаєнсі, стандарт показує, як побудувати процес, у якому повідомлення обробляються послідовно, справедливо та з дотриманням конфіденційності. Іншими словами, він переводить організацію з рівня «у нас є політика» на рівень «у нас є робочий процес».

Стандарт охоплює весь життєвий цикл (від отримання повідомлення до закриття кейсу) і задає чітку структуру ролей, каналів повідомлення та перевірок конфлікту інтересів.

Його практична цінність у фокусі на таких принципах, як довіра, захист і безперервне вдосконалення. Це не абстрактні ідеї — вони визначають, як система працює з часом і як її сприймають люди.

Локальний контекст і специфіка юрисдикцій

![]()

Вимоги до викривання порушень значно відрізняються залежно від країни, і Директива ЄС — лише частина загальної картини.

Хоча Директива ЄС задає чіткі та структуровані правила, інші регіони — зокрема Саудівська Аравія, ОАЕ, Кувейт і Оман — часто мають інший підхід. У деяких випадках вимоги інтегровані в ширші закони, в інших — практика застосування ще формується або є нерівномірною.

Для міжнародних компаній це створює реальну складність: неможливо просто впровадити одну й ту саму систему повідомлень в усіх країнах і очікувати однакового результату.

На практиці це означає, що командам потрібно:

- зберігати єдину основу (конфіденційність, незалежність, життєвий цикл кейсу)

- адаптувати канали та комунікацію під локальний контекст

- враховувати місцеві правила щодо захисту даних, анонімності та категорії повідомлень

- коригувати процеси там, де відрізняються строки або юридичні вимоги

Є також культурний фактор. У деяких країнах рівень довіри до внутрішніх каналів нижчий, тому анонімність або зовнішні канали стають значно важливішими.

Більш практичний підхід — створити єдину глобальну модель і адаптувати її під локальні умови. Так ви не лише залишаєтеся у межах вимог, а й отримуєте систему, якою реально користуються.

Чому більшість систем повідомлень не працюють (і як це виправити)

![]()

Наявність системи викривання ще не означає, що вона працює.

Багато організацій роблять усе “за правилами” — запускають канали, прописують політики, визначають процедури.

Ззовні все виглядає відповідно до вимог. Але на практиці люди все одно не повідомляють.

Чому? Бо систему не будували з урахуванням реальної поведінки людей.

«Формальний комплаєнс»: коли система існує лише на папері

Це, мабуть, найпоширеніша проблема.

Система є. Політика є. Можливо, навіть є гаряча лінія або вебформа. Але якщо запитати співробітників, як цим користуватися, або чи довіряють вони цьому — відповідь часто нечітка.

На практиці такі системи провалюються через прості речі:

- їх складно знайти

- заплутані назви

- незрозуміло, що відбувається після подання повідомлення

- анонімність існує формально, але люди в неї не вірять

У результаті все очевидно: люди мовчать.

Щоб це виправити, потрібно змінити фокус. Не «чи є у нас система?», а «чи скористався б нею заявник?». Це змінює все — від дизайну каналів до того, як їх просувають і підтримують.

Відсутність наслідків

Навіть добре спроєктована система не працює, якщо після повідомлення нічого не відбувається.

Люди дивляться на результат. Якщо кейси ігноруються, затягуються або обробляються хаотично, то сигнал очевидний: повідомлення нічого не змінюють.

І саме тут руйнується довіра.

У багатьох організаціях проблема навіть не у страху помсти. Вона простіша: люди просто не вірять, що щось станеться. Вони вже бачили це раніше або чули про кейси, які “зависли”.

Коли це відчуття закріплюється, кількість повідомлень падає. Не тому, що системи немає, а тому, що вона не сприймається як ефективна.

Щоб змінити ситуацію, потрібно показувати результати. Не в деталях, але достатньо, щоб було видно: повідомлення призводять до дій.

Послідовне реагування, чітка відповідальність і видимий результат — саме це з часом формує довіру до системи.

Важкодоступність та неефективні канали повідомлень

Важкодоступність і погане проєктування каналів створюють реальні бар’єри для повідомлення.

Якщо канали заховані, незрозумілі або доступні лише окремим групам, співробітники та інші зацікавлені сторони просто не будуть ними користуватися. У багатьох випадках люди не уникають повідомлення через страх — вони просто не знають, де і як це зробити.

- незрозумілі або загальні назви каналів

- важкодоступність (наприклад, відсутність на сайті)

- доступ лише для співробітників

- плутанина з загальними каналами зв’язку

Ці помилки створюють незручність і призводять до двох результатів: недоповідомлення реальних проблем і зростання кількості нерелевантних або неправильно спрямованих звернень.

Щоб канали працювали, організаціям варто:

- забезпечити видимість у ключових точках (сайт, інтранет, онбординг)

- використовувати чіткі, цільові назви (наприклад, «Повідомити про порушення» замість «Зв’язатися з нами»)

- відкривати доступ для всіх релевантних сторін, а не лише для співробітників

- відокремлювати канали викривання від загальних каналів комунікації

Доступні та правильно позиціоновані канали зменшують бар’єри, покращують якість повідомлень і показують, що організація серйозно ставиться до порушень.

Відсутність довіри та страх помсти

![]()

Довіра — ключовий фактор, який визначає, чи людина повідомить про проблему.

Якщо співробітники думають, що їхню особу можуть розкрити або що повідомлення обернеться проти них, більшість просто промовчить. Навіть у серйозних ситуаціях.

І справа не лише в політиках. Важливо те, що люди вважають реальністю після подання повідомлення.

На практиці довіра формується через прості, але помітні сигнали: можливість анонімності, захист від переслідування і зворотний зв’язок, який показує, що хтось реально займається кейсом.

Без цього система може існувати — але не працюватиме.

Проблеми не враховується в дизайні системи

Найпростіший спосіб покращити систему — почати з того, що вже не працює.

Замість того, щоб сприймати проблеми як побічні, їх потрібно закладати в дизайн системи із самого початку.

На практиці це означає:

- робити канали легкодоступними і зрозуміло названими

- пояснювати людям, як працює процес

- забезпечувати анонімність так, щоб вона виглядала реальною, а не формальною

- стабільно давати зворотний зв’язок, щоб повідомлення не зникали

Коли ці базові речі працюють, система починає функціонувати інакше. Вона перестає бути «на всяк випадок» — і стає тим, чим реально користуються.

Проєктування системи викривання: категорії повідомлень, ролі та управління

Система викривання починається не з інструментів, а з ясності.

Що саме можна повідомляти? Хто може це робити? І як система працює на практиці?

Ці питання важливіші, ніж здається. Якщо базові речі не визначені, усе інше (канали, процеси, розслідування) швидко стає хаотичним.

Водночас система не може належати одному підрозділу. Комплаєнс, HR, юридичний відділ, безпека, внутрішній аудит — усі залучені. Завдання: вибудувати взаємодію без конфліктів інтересів.

Тому багато організацій використовують кросфункціональну модель, часто на основі Моделі трьох ліній захисту. Це допомагає поєднати залученість і незалежність — і демонструє систему справедливою ззовні.

Визначення категорій: що і хто може повідомляти

Один із перших кроків — чітко визначити категорії повідомлень.

Люди мають розуміти, про що вони можуть повідомляти — і чи можуть взагалі це робити.

Це має виходити за межі співробітників. Підрядники, постачальники, партнери можуть мати інформацію про порушення і повинні мати можливість повідомити про це.

Самі категорії мають бути простими і зрозумілими: шахрайство, домагання, порушення закону, неетична поведінка. Якщо вони розмиті — люди вагаються, чи підходить їхнє звернення до певної категорії. Якщо занадто обмежені — важливі проблеми не доходять до системи.

Коли категорії визначено правильно, зникає невизначеність. Люди розуміють, що робити, коли і куди звертатися.

Ролі та відповідальність між функціями

Система повідомлень не належить одній команді.

На практиці залучено кілька функцій. Комплаєнс задає правила. HR працює з кейсами, пов’язаними з персоналом. Юристи оцінюють ризики. Внутрішній аудит або служба безпеки забезпечують незалежність, коли це потрібно.

Проблема не лише в розподілі ролей, а й в тому, щоб вони працювали разом.

Якщо відповідальність перетинається або не визначена — кейси гальмуються або зависають. Якщо все зосереджено в одній функції — падає довіра та ефективність.

Координована кросфункціональна модель дозволяє уникнути обох крайнощів: процес рухається, а рішення залишаються зваженими й обґрунтованими.

Незалежність і управління конфліктами інтересів

Незалежність — це місце, де багато систем непомітно ламаються.

Якщо ті самі люди, які можуть бути порушниками, одночасно розглядають повідомлення — система втрачає довіру. Навіть відчуття упередженості вже достатньо, щоб люди не повідомляли.

Тому потрібен чіткий розподіл. Ті, хто приймає, оцінює або розслідує кейс, не повинні бути зацікавлені в результаті. Необхідне посилення ролі внутрішнього аудиту або другої лінії захисту — команд, які можуть діяти більш об’єктивно.

Коли незалежність закладена в систему, рівень довіри суттєво зростає. А без довіри всі інші процеси мало що вирішують.

Модель трьох ліній захисту у викриванні

Модель трьох ліній захисту допомагає зрозуміти, як система працює всередині організації.

На базовому рівні вона розділяє відповідальність:

- перша лінія (операційні команди) працює з проблемами у щоденній діяльності

- друга лінія (комплаєнс і ризики) встановлює правила і контролює їх дотримання

- третя лінія (внутрішній аудит) оцінює, чи вся система працює належним чином

Цей розподіл важливий. Він не дає всьому зосередитися в одному місці і знижує ризик упередженості або «сліпих зон».

Коли ролі чіткі і реально виконуються, система стає більш збалансованою. Рішення легше обґрунтувати, а сам процес виглядає більш надійним — як всередині організації, так і зовні.

Канали повідомлень: як правильно обрати, спроєктувати та забезпечити анонімність

Канал повідомлення — це не просто точка контакту.

Якщо його складно знайти, він незрозумілий або не викликає відчуття безпеки, люди просто не будуть ним користуватися — незалежно від того, наскільки добре він виглядає “на папері”.

Саме тому канали потрібно будувати з урахуванням реальної поведінки людей. У різних ситуаціях люди обирають різні способи: хтось заповнить веб-форму, хтось подзвонить, а хтось взагалі не повідомить, якщо анонімність не здається реальною.

Водночас довіра залежить від того, як канал налаштований — чи він внутрішній чи зовнішній, як працює анонімність і наскільки він доступний на різних пристроях, мовах і для різних груп користувачів.

Головне — не кількість каналів, а те, наскільки вони зручні, видимі та викликають довіру.

Мінімальний набір каналів: веб, телефон, email, офлайн

Одного каналу недостатньо. Люди повідомляють по-різному — залежно від ситуації, терміновості та рівня довіри. Якщо є лише один варіант, багато хто просто ним не скористається.

Тому більшість організацій комбінують кілька каналів:

- веб-портал для структурованих повідомлень

- телефонну лінію для термінових або чутливих кейсів

- email як знайомий і простий спосіб повідомлення

- офлайн-варіанти для випадків, коли потрібна пряма комунікація

Мета — не просто “покрити всі варіанти”, а дати вибір.

Коли люди можуть обрати формат, який здається їм найбезпечнішим, вони значно частіше повідомляють. І саме тоді система починає працювати.

Email як канал: внутрішній, зовнішній або переадресація

Email — один із найзрозуміліших каналів, і саме тому він добре працює. Але спосіб його налаштування має велике значення.

Внутрішня поштова скринька дає більше контролю і легко інтегрується з системами компанії. Водночас вона часто викликає сумніви: хто має доступ і наскільки це анонімно? Крім того, це створює додаткове навантаження на внутрішні команди.

Зовнішні рішення працюють інакше. Вони можуть анонімізувати повідомлення, автоматично створювати кейси та одразу передавати їх у захищене середовище. Це зменшує ручну роботу і частину ризиків, пов’язаних із внутрішнім доступом.

Переадресацію іноді використовують як компроміс, але тут є нюанси. Навіть якщо повідомлення зрештою потрапляє в зовнішню систему, воно може спочатку проходити через внутрішні сервери — залишаючи сліди в логах або метаданих. І саме тут може порушуватися конфіденційність.

Ключове питання — не “який варіант кращий”, а як саме побудований процес: хто першим отримує повідомлення, де воно зберігається і як воно потрапляє в кейс-платформу.

Вибір завжди про баланс: контроль, довіра і операційні витрати. І навіть невеликі технічні рішення можуть суттєво вплинути на те, чи почуватимуться люди в безпеці.

Аутсорсинг чи внутрішня гаряча лінія: ключові компроміси

На перший погляд, вибір простий — але тільки до моменту, коли починаєш думати про поведінку людей.

Зовнішні рішення зазвичай швидше запускаються і легше масштабуються. Вони часто одразу підтримують кілька каналів і, що важливо, сприймаються як більш незалежні. А це напряму впливає на кількість повідомлень — люди охочіше говорять, коли не відчувають контролю з боку компанії.

Внутрішні гарячі лінії дають більше контролю і краще інтегруються в процеси. Але це має свою ціну: більше ресурсів, більше сил і, як правило, менше довіри з боку заявників.

Тому рішення тут не лише технічне, а й поведінкове. Важливо не тільки як працює система, а й як її сприймають. Якщо їй не довіряють — її не використовують.

Аутсорсинг також не ідеальний: він потребує бюджету, створює залежність від провайдера і обмежує контроль над окремими процесами.

У підсумку все залежить від контексту — ресурсів, рівня ризику і важливості незалежності. Універсальної відповіді немає, але є одна константа: довіра завжди важливіша за контроль.

Доступність для всіх стейкхолдерів

Канали викривання не повинні створюватися лише для співробітників.

На практиці значна частина повідомлень надходить ззовні — від підрядників, постачальників, партнерів. Якщо вони не мають доступу, ви втрачаєте повну картину.

Доступність — це не просто “наявність каналу”. Це про те, чи можуть ним реально скористатися. Це означає підтримку різних пристроїв, мов і доступність у всіх регіонах, де працює компанія.

Якщо доступ обмежений або незручний, люди просто не будуть повідомляти.

Коли канали легко знайти і всім легко користуватися ними, повідомлення стають більш регулярними, а система починає відображати реальні проблеми, а не лише їх частину.

Захист викривачів, конфіденційність і захист даних

Саме захист робить систему повідомлень реально придатною до використання.

Можна мати канали, політики і процедури — але якщо люди не відчувають безпеки, вони не будуть повідомляти.

На практиці захист складається з кількох речей: як працює анонімність, як реагують на переслідування і як захищаються дані. І не менш важливо — наскільки це зрозуміло пояснено.

Людям не потрібна складна юридична мова. Вони хочуть розуміти, що станеться з їхнім повідомленням і що буде з ними після його подання.

Конфіденційність vs анонімність: у чому різниця

Ці поняття часто плутають, але це не одне й те саме.

Конфіденційність означає, що організація знає, хто подав повідомлення, але обмежує доступ до цієї інформації. Анонімність означає, що особу заявника неможливо встановити взагалі.

Ця різниця критична. Анонімність зменшує страх і підвищує кількість повідомлень, особливо там, де рівень довіри низький. Конфіденційність, своєю чергою, полегшує подальшу комунікацію, але сильно залежить від довіри до системи.

Тому це потрібно чітко пояснювати. Якщо люди не розуміють різницю, вони можуть припустити найгірше і взагалі не повідомляти.

І без належних технічних гарантій і зрозумілих процесів жоден із варіантів не працюватиме.

Практичний захист від переслідування

Захист від переслідування працює не в політиках, а в діях.

Люди не читають документи детально — вони дивляться на те, що відбувається після повідомлення. Якщо нічого не змінюється — або, що гірше, виникають негативні наслідки — довіра швидко зникає.

Тому важлива не декларація, а виконання. Організації мають показувати, що переслідування не допускається.

Головне тут — послідовність: чіткі правила, реальні наслідки і комунікація, яка показує, що кейси не ігноруються. Без цього навіть найкраща політика не дасть відчуття безпеки.

Захист даних: доступ, зберігання і безпека

Робота з повідомленнями — це робота з чутливими даними. І люди звертають на це увагу.

Доступ має бути обмежений невеликою, чітко визначеною групою. Дані не повинні зберігатися довше, ніж потрібно. І все має відповідати вимогам законодавства, зокрема, GDPR.

Але тут важлива не лише формальна відповідність. Важливе сприйняття. Якщо люди думають, що до їхніх даних має доступ занадто багато осіб або що вони зберігаються безстроково, довіра зникає.

Прості речі — контроль доступу, зрозумілі строки зберігання повідомлень, захищене середовище — сильно впливають на відчуття безпеки.

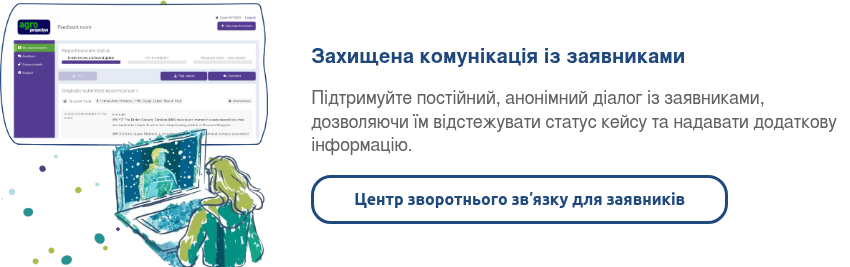

Безпечна двостороння комунікація із заявниками

Комунікація не закінчується після подання повідомлення.

У багатьох випадках потрібні уточнення: додаткові деталі, контекст, пояснення. Водночас заявники очікують зворотного зв’язку — навіть якщо він обмежений.

Це особливо важливо при анонімних повідомленнях. Якщо немає можливості відповісти або поставити питання, кейси часто “зависають”.

Саме тому двостороння комунікація має значення. Вона дозволяє підтримувати контакт без розкриття особи і показує, що повідомлення не було проігнороване.

Коли це працює — зростає довіра. Коли ні — люди вважають, що їхнє повідомлення просто зникло.

Життєвий цикл кейсу: від повідомлення до вирішення

Після подання повідомлення організації потрібен чіткий і структурований процес його обробки — від первинного прийому до фінального рішення. Без визначеного життєвого циклу кейси обробляються хаотично: виникають затримки, втрачаються ризики і падає довіра.

Структурований цикл забезпечує послідовність: кожне повідомлення обробляється однаково, відповідальність зрозуміла, а рішення — задокументовані.

Нижче — спрощений огляд цього процесу. Детальніше ви можете прочитати у статті «Управління внутрішніми розслідуваннями: від повідомлення до висновку».

Отримання повідомлення та первинний аналіз

Отримання повідомлення та первинний аналіз

На цьому етапі повідомлення реєструється, створюється кейс і проводиться первинний перегляд. Завдання — зрозуміти суть проблеми і підтвердити, що повідомлення отримано.

Підтвердження — критично важливе. Навіть для анонімних звернень варто підтвердити отримання і коротко пояснити наступні кроки. Це формує довіру і показує, що система працює.

Тріаж кейсу та пріоритизація

Тріаж кейсу та пріоритизація

Не всі повідомлення мають однаковий рівень ризику. На етапі тріажу оцінюється серйозність ситуації, можливі юридичні та комплаєнс-ризики, а також терміновість.

Деякі кейси потребують негайної ескалації, інші можуть проходити стандартний процес.

Якісний тріаж допомагає правильно розподіляти ресурси і швидко реагувати на критичні ситуації.

Призначення відповідального та планування розслідування

Призначення відповідального та планування розслідування

Чітка відповідальність — ключ до руху кейсу.

Призначений відповідальний координує розслідування і контролює його хід.

Паралельно потрібно перевірити конфлікти інтересів. Якщо кейс стосується певних осіб або підрозділів, його можуть передати іншій команді або ескалувати — щоб забезпечити незалежність і об’єктивність.

Розслідування: збір доказів і документування

Розслідування: збір доказів і документування

На цьому етапі збирається інформація, необхідна для розуміння ситуації.

Це може включати аналіз документів і внутрішніх даних і проведення інтерв’ю. Усі дії, висновки та рішення мають фіксуватися в кейсі.

Детальні процеси і підходи описані у статті «Управління внутрішніми розслідуваннями: від повідомлення до висновку».

Висновок та коригувальні дії

Висновок та коригувальні дії

Після збору достатньої інформації організація оцінює результати і приймає рішення.

Коригувальні дії можуть включати дисциплінарні заходи, оновлення політик, зміну процесів або додаткове навчання.

Мета — не лише закрити конкретний кейс, а й запобігти подібним ситуаціям у майбутньому.

Закриття кейсу та подальші дії

Закриття кейсу та подальші дії

Перед закриттям перевіряється, що всі матеріали оформлені, рішення зафіксовані, а дії виконані.

Зворотний зв’язок заявнику — важлива частина цього етапу. Навіть при анонімних повідомленнях двостороння комунікація дозволяє інформувати про статус і підтримувати контакт.

Такий цикл зворотного зв’язку підсилює довіру до системи і підвищує ймовірність того, що люди будуть повідомляти про проблеми в майбутньому.

Робота з масштабом: управління кейсами, SLA і кросфункціональні процеси

Коли кількість кейсів зростає, усе швидко ускладнюється.

Те, що працює для невеликої команди з кількома зверненнями на місяць, зазвичай ламається при збільшенні масштабу. Більше кейсів, більше країн, більше залучених людей — і процес стає складним для контролю.

У цей момент система викривання перестає бути просто каналом. Вона стає процесом.

Потрібна чітка відповідальність за кейси. Визначені строки. Координація між командами без зайвих затримок. І без відповідних інструментів усе це складно відстежувати.

Саме тут критичною стає структура. Без неї навіть добре спроєктована система не витримує навантаження.

Модель відповідальності і структура RACI

![]()

Кейс-менеджмент починає “сипатися”, як тільки незрозуміло, хто за що відповідає.

Кейси зазвичай не залишаються в межах однієї команди. Залежно від ситуації залучаються комплаєнс, менеджмент, юристи, HR, безпека, внутрішній аудит.

І саме тут виникають проблеми. Без чітких ролей кейси гальмуються, дублюються або губляться між командами.

Проста модель відповідальності це вирішує. Багато організацій використовують підхід RACI:

- хто відповідає за виконання

- хто приймає рішення

- кого потрібно залучити

- кому достатньо лише бачити кейс

На практиці це означає кросфункціональну модель, часто на базі трьох ліній захисту. Вона дозволяє рухати процес вперед, зберігаючи незалежність.

Управління SLA на різних етапах кейсу

![]()

Зі зростанням кількості кейсів швидкість і стабільність стають критичними.

Організаціям потрібно визначити чіткі строки для кожного етапу: від підтвердження отримання до розслідування і закриття.

Без цього кейси можуть “висіти” надто довго, що створює юридичні та репутаційні ризики.

- підтвердження отримання

- тріаж і пріоритизація

- прогрес розслідування

- закриття кейсу

Контроль SLA не лише пришвидшує реакцію, а й створює підзвітність між командами та дає вимірювані показники ефективності системи.

Робота в кількох юрисдикціях

![]()

Складність зростає, коли компанія працює в різних країнах.

Кожна юрисдикція має свої правила, і вони не завжди узгоджені. Відрізнятися можуть:

- строки реагування

- вимоги до зберігання і захисту даних

- підходи до анонімності і конфіденційності

- права працівників

Те, що працює в одній країні, може не працювати в іншій.

При цьому головний офіс все одно потребує загальної картини. Командам важливо розуміти ситуацію по всій організації, а не лише в окремих підрозділах.

Тут виникає напруга: локальні вимоги vs глобальний контроль.

Працює лише один підхід — стандартизувати базовий процес і адаптувати його локально. Це дозволяє зберегти єдність системи без порушення місцевих вимог.

Системи управління кейсами: статуси, задачі, аудит

![]()

На певному етапі таблиці та email перестають працювати.

Коли кейсів стає багато, ручне управління створює хаос. Тут стає необхідною система управління кейсами. Вона структурує процес і зберігає все в одному місці.

Зазвичай це включає:

- чіткі статуси кейсів (новий, на перевірці, в розслідуванні, закритий)

- призначення і контроль задач

- розмежування доступів за ролями

- відстежуваність усіх дій і рішень

Без такої структури команди швидко втрачають контроль над ситуацією. А разом із цим — послідовність і можливість обґрунтувати рішення під час аудиту.

Також тут є стратегічне питання: розробляти систему самостійно чи використовувати зовнішнє рішення.

Це впливає не лише на операційну роботу. Це впливає на масштабованість, довіру і відчуття незалежності системи.

У багатьох випадках аутсорсинг зменшує навантаження і підвищує довіру — особливо там, де важливі анонімність і незалежність.

Як стимулювати повідомляти без спаму

Навіть найкраще спроєктована система не працюватиме, якщо люди нею не користуються.

Стимулювання повідомлень — це не лише про наявність каналів. Це про довіру, чіткі очікування і розуміння, що система справді має сенс для користувача. Водночас важливо не створювати “спам” — нерелевантні або помилково спрямовані звернення, які перевантажують систему.

Чому співробітники не повідомляють: страх та відчуття марності

Зазвичай є дві причини: страх і відчуття марності.

Страх — це ризик переслідування, втрати посади або розкриття особи. Марність — це переконання, що нічого не зміниться, навіть якщо повідомити.

Обидві причини однаково критичні. Якщо люди не довіряють системі або не вірять у результат, кількість повідомлень залишатиметься низькою — незалежно від кількості каналів.

Тому організації мають показувати, що повідомлення призводять до дій — через реальні кейси, залучення керівництва і послідовний зворотний зв’язок.

Обізнаність і внутрішня комунікація

Наявність каналів для повідомлень не означає, що про них знають.

У багатьох компаніях співробітники або не чули про канали, або не розуміють, як вони працюють. А якщо є невизначеність — люди просто мовчать.

Одного анонсу недостатньо. Люди забувають або не пов’язують це зі своєю роботою.

Тому комунікація має бути постійною: навчання, внутрішні повідомлення, прості нагадування, комунікаційні матеріали.

Не менш важливо — що саме пояснюється:

- що можна повідомляти

- як працює процес

- що відбувається після подання звернення

Якщо цього немає, виникають дві проблеми: або люди не повідомляють, або використовують систему не за призначенням.

Очікування щодо анонімності та процесу

Анонімність сильно впливає на рішення повідомити.

Але просто сказати «можна анонімно» недостатньо. Люди мають у це вірити. Вони повинні розуміти, як захищається їхня особа і що відбувається “за лаштунками”.

Якщо цього не пояснити, з’являються сумніви — і цього достатньо, щоб людина не повідомила.

Так само важливі очікування щодо процесу.

Розслідування займає час. Не всі деталі можна розкрити. І часто потрібні додаткові уточнення від заявників перед тим, як рухатися далі.

Коли це пояснено, рівень невдоволення знижується. Люди розуміють, чого очікувати — і система виглядає більш надійною.

Як уникнути зловживань і керувати “спамом”

Зі зростанням кількості повідомлень зростає і “спам” — нерелевантні, дубльовані або неправильно спрямовані звернення.

Це зазвичай відбувається, коли:

- канали неправильно названі або розміщені

- користувачі не розуміють, що саме слід повідомляти

- канали для заявників плутають із загальними каналами зв’язку

Щоб цього уникнути, організаціям варто:

- чітко визначити призначення каналів для заявників

- просто пояснити, що вважається повідомленням

- впровадити базові механізми фільтрації та тріажу

Погано спроєктовані або неправильно представлені канали можуть суттєво знизити ефективність системи і створити зайве навантаження для комплаєнс команди.

Вимірювати важливе: KPI, ефективність і оцінка системи

Важко покращити те, що не вимірюєш — і системи викривання не виняток.

Багато організацій запускають канали повідомлень і на цьому зупиняються. Вони не відстежують, чи система реально працює і що показують дані.

Без метрик усе виглядає “нормально” — поки не виникає проблема.

Але вимірювання — це не просто підрахунок повідомлень. Це розуміння того, що стоїть за цифрами.

Ключові KPI для системи викривання

Щоб оцінити систему, достатньо кількох базових показників. Зазвичай дивляться на:

- кількість отриманих повідомлень

- час від підтвердження до вирішення кейсу

- частку підтверджених порушень

- кількість скарг на переслідування

- джерела повідомлень (співробітники / треті сторони, анонімні / неанонімні)

Ці метрики дають базове розуміння: як поводиться система і де можуть бути проблеми.

Але самі по собі вони не дають повної картини. Ті самі цифри можуть означати різні речі — залежно від культури, рівня обізнаності, комунікації і навіть недавніх подій у компанії.

Як правильно інтерпретувати метрики

Найпоширеніша помилка — сприймати цифри буквально.

Один і той самий показник може означати протилежні речі:

- низька кількість повідомлень може свідчити не про відсутність проблем, а про низьку довіру

- різке зростання може означати кращу обізнаність, а не збільшення ризиків чи проблем

- висока частка підтверджених кейсів може означати, що дрібні проблеми просто не доходять до системи

Саме тут часто помиляються команди. Вони дивляться на цифри, але не на контекст.

Щоб правильно їх інтерпретувати, потрібно враховувати:

- рівень обізнаності співробітників

- активність комунікації з заявниками

- загальну культуру

- нещодавні зміни в керівництві чи політиках

Без цього легко зробити хибні висновки і працювати не з тими проблемами.

Як знаходити слабкі місця завдяки данним

Коли дані використовуються правильно, вони стають не просто звітністю, а інструментом діагностики.

Починають проявлятися патерни:

- кейси, які надто довго розглядаються

- повторювані проблеми в окремих командах або регіонах

- зони з аномально низькою кількістю повідомлень

- збої в ескалації або відповідальності

Ці сигнали можуть бути непомітними, але вони важливі.

Наприклад, довгі строки розслідування можуть означати нечітку відповідальність або нестачу ресурсів. Відсутність повідомлень із певного регіону не завжди означає, що там усе добре — іноді це означає відсутність довіри.

Саме тут дані переходять із реактивного режиму в проактивний. Команди починають не просто закривати кейси, а виявляти ризики раніше і працювати з причинами.

Самооцінка і безперервне вдосконалення

Самих метрик недостатньо. Потрібно періодично дивитися на систему в цілому.

- Чи процеси реально виконуються — чи лише описані?

- Чи люди розуміють свої ролі?

- Чи кейси обробляються послідовно?

- Чи довіряють співробітники системі?

Це складніші питання, але вони важливіші.

Структурована самооцінка дає чітке розуміння: де система працює, а де лише виглядає такою.

І це не одноразова задача. Організації змінюються, вимоги зростають — і система має розвиватися разом із ними.

Регулярний перегляд дозволяє залишати її актуальною, зрозумілою і реально корисною.

Бізнес-кейс: рентабельність інвестицій, зниження ризиків та план впровадження

Система викривання — це не лише про комплаєнс, це і бізнес-рішення. Якщо потрібен бюджет і підтримка керівництва, треба чітко пояснити: що компанія реально з цього отримує?

На практиці цінність проявляється у трьох площинах: ризики, втрати і управління. Але переконливо це звучить лише тоді, коли прив’язано до конкретних результатів, а не до формальних вимог.

Вплив на бізнес: виявлення шахрайства і запобігання втратам

Одна з найбільш практичних переваг — раннє виявлення проблем.

Люди всередині та навколо організації зазвичай бачать ризики першими: співробітники, підрядники, партнери. Значно раніше, ніж це з’являється в аудитах або контролях.

Саме тому канали повідомлень працюють — вони дозволяють виявити проблему на ранній стадії, коли її ще можна контролювати.

І це не теорія. Значна частина випадків шахрайства виявляється саме через повідомлення. Організації з такими системами швидше знаходять проблеми і втрачають менше грошей.

Іншими словами, система не лише допомагає реагувати — вона дозволяє зупинити проблему до того, як вона зросте.

Зниження юридичних і фінансових ризиків

Виявлення шахрайства — лише частина картини. Система також зменшує юридичні ризики — і саме тут ефект часто стає найбільш відчутним.

Якщо проблеми залишаються непоміченими або обробляються неправильно, наслідки можуть бути серйозними:

- штрафи від регуляторів

- судові позови

- репутаційні втрати

- посилена увага з боку контролюючих органів

Ці ризики не виникають миттєво — вони накопичуються з часом, поки не стають публічними.

Робоча система дозволяє виявити проблему раніше, правильно її розслідувати і показати регуляторам, що в компанії є реальні механізми контролю.

І в багатьох країнах така система вже обов’язкова. Але ще важливіше — як саме вона працює. Те, як обробляються повідомлення, може впливати на юридичні наслідки не менше ніж сама проблема.

ESG, CSR і управління

Системи викривання вже стали частиною ширшого контексту — управління і ESG. Це більше не просто інструмент комплаєнсу.

На практиці вони допомагають:

- формувати більш відкриту корпоративну культуру

- підвищувати підзвітність

- зміцнювати довіру з боку співробітників і партнерів

Для інвесторів і партнерів це чіткий сигнал: компанія серйозно ставиться до доброчесності і має механізми для роботи з проблемами.

У довгостроковій перспективі це означає просту річ: менше несподіванок і стабільніша репутація.

План впровадження: 30–60–90 днів

Одна з основних перешкод — думка, що такі системи складно і довго впроваджувати.

Насправді процес можна розбити на зрозумілі етапи:

|

Перші 30 днів:

|

30–60 днів:

|

60–90 днів:

|

|

|

|

За структурованого підходу перехід від ідеї до запуску займає відносно небагато часу — особливо якщо використовувати готові рішення.

Build vs Buy: стратегічний вибір

Ключове питання — створювати систему самостійно чи використовувати зовнішнє рішення.

Внутрішня розробка дає:

- повний контроль над процесами і даними

- можливість глибокої адаптації

Але потребує:

- окремих ресурсів

- постійної підтримки

- внутрішньої експертизи

Зовнішні рішення зазвичай дають:

- швидший запуск

- перевірені процеси і технології

- вищий рівень довіри завдяки незалежності

Вибір залежить від ресурсів, пріоритетів і зрілості організації. У багатьох випадках аутсорсинг дозволяє команді зосередитися на ключових задачах, а не на розробці та підтримці системи.

Висновок

Система викривання порушень не працює лише тому, що вона існує. Вона працює тоді, коли їй довіряють — і реально користуються.

Саме тут багато організацій зупиняються. Вони виконують вимоги, запускають канали, прописують політики. Але система так і не стає частиною реальних процесів компанії.

Різниця — в тому, як усе реалізовано. Як приймаються повідомлення? Як розглядаються кейси? Як ухвалюються рішення? І чи відбувається щось після цього?

Без довіри, доступності та видимих результатів навіть найкраща система не дасть ефекту.

Але якщо все зроблено правильно, роль системи викривання змінюється. Це вже не формальність, а практичний інструмент — ранній сигнал про ризики, спосіб їх виявляти та можливість покращувати роботу організації.

Тож питання не в тому, чи є у вас система викривання. Питання в тому, чи вона справді працює.

Питання-відповіді

Що таке система повідомлень про порушення?

Система повідомлень про порушення — це структурований процес, який дозволяє співробітникам і зовнішнім зацікавленим сторонам безпечно повідомляти про порушення.

Вона включає канали повідомлення, кейс-менеджмент платформу, процедури розслідування, а також механізми захисту — зокрема анонімність і захист від переслідування.

Чи є системи повідомлень про порушення обов’язковими за законом?

Так, у багатьох юрисдикціях.

Наприклад, Директива ЄС про захист викривачів вимагає від організацій із понад 50 співробітниками впроваджувати внутрішні канали повідомлення, забезпечувати конфіденційність і дотримуватися чітких строків розгляду звернень.

Які порушення слід повідомляти через канали для заявників?

Типові категорії включають:

- шахрайство та корупцію

- домагання і дискримінацію

- порушення безпеки

- порушення законодавства або регуляторних вимог

- неетичну поведінку

Організації мають чітко визначити перелік таких порушень у своїх політиках.

Скільки часу має тривати розслідування?

Це залежить від складності кейсу.

Водночас регуляторні вимоги зазвичай передбачають:

- підтвердження отримання повідомлення — приблизно протягом 7 днів

- надання зворотного зв’язку — до 3 місяців

Структуровані процеси та SLA допомагають ефективно дотримуватися цих строків.

Які ключові KPI для системи викривання?

Найпоширеніші показники включають:

- кількість повідомлень

- час до вирішення кейсу

- частка підтверджених порушень

- кількість випадків переслідування

- рівень обізнаності та довіри співробітників

Ці метрики допомагають оцінити ефективність системи.